在当今云计算与微服务架构盛行的时代,Docker作为轻量级容器技术的代表,已成为开发、部署和运维流程中不可或缺的工具。本文将从实战出发,深入讲解Docker的核心工具实践、容器内Root权限的本质概念、关键的安全性设置,并探讨其存储支持服务,旨在帮助读者构建更安全、高效的容器化环境。

一、 Docker核心工具实践

Docker的成功不仅在于其容器化理念,更在于其丰富且强大的工具链生态系统。

- Docker Engine与CLI: 这是Docker的核心,包含守护进程(

dockerd)和客户端命令行工具(docker)。日常实践中,通过docker run、docker build、docker push/pull等命令完成容器的全生命周期管理。例如,使用docker run -d -p 80:80 --name my-web nginx可以快速启动一个Nginx Web服务器。

- Docker Compose: 用于定义和运行多容器应用。通过一个YAML格式的

docker-compose.yml文件,可以轻松配置应用的服务、网络和卷。这对于开发环境和单机部署复杂应用(如一个包含Web前端、后端API和数据库的完整应用栈)至关重要。

3. Dockerfile: 镜像构建的蓝图。最佳实践包括:使用官方基础镜像、合并RUN指令以减少镜像层数、明确指定版本标签而非latest、以非root用户运行应用进程等。例如:

`dockerfile

FROM node:18-alpine AS builder

WORKDIR /app

COPY package*.json ./

RUN npm ci --only=production

COPY . .

USER node

CMD ["node", "server.js"]

`

- Docker Hub与私有仓库: Docker Hub是公共的镜像仓库,而企业级部署通常需要搭建私有仓库(如Harbor、AWS ECR、Azure ACR等),以确保镜像的安全性和访问速度。

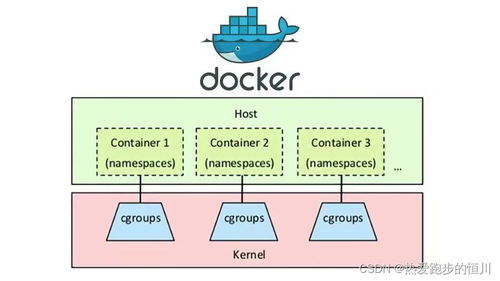

二、 深入理解容器中的Root概念

理解容器内的“root”是确保安全性的基础。这与传统虚拟机或物理机有显著不同。

- 命名空间隔离: Docker利用Linux命名空间(如PID、Network、Mount、User)为容器提供隔离的运行环境。容器内的“root”用户(UID 0)仅在其所在的用户命名空间内拥有最高权限,而非宿主机的root用户。默认情况下,容器内的UID 0会映射到宿主机的一个非root的普通用户(通常属于

docker组),但这种映射并非绝对安全。 - 能力机制: Linux内核的Capabilities机制将root特权细分为几十种独立的能力(如

CAP<em>NET</em>ADMIN管理网络,CAP<em>SYS</em>ADMIN进行系统管理)。Docker默认会为容器删除大部分高权限能力,仅保留运行进程所必需的最小集合。这极大地限制了容器内root用户的破坏力。 - 风险点: 如果用户以

--privileged(特权)模式运行容器,或者将宿主机敏感目录(如/、/etc)以卷的形式挂载到容器内,容器内的root就有可能突破命名空间隔离,对宿主机造成实质影响。

三、 Docker容器安全性设置详解

安全性必须内建于容器生命周期的每一个环节。

- 以非root用户运行: 在Dockerfile中使用

USER指令,或在运行时指定-u参数,让应用进程以非特权用户身份运行。这是最重要的安全实践之一。 - 移除不必要的内核能力: 使用

--cap-drop移除所有能力,再通过--cap-add仅添加必需的能力。例如:docker run --cap-drop=ALL --cap-add=NET<em>BIND</em>SERVICE my-app。 - 禁用特权模式: 除非绝对必要(如需要运行Docker in Docker),否则严禁使用

--privileged标志。 - 只读根文件系统: 使用

--read-only运行容器,防止进程在容器内写入文件,结合卷(Volume)为需要写入的目录(如日志、临时文件)提供存储。 - 使用Seccomp、AppArmor或SELinux: 这些是Linux内核的安全模块,可以限制容器对系统调用的访问,定义更细粒度的访问控制策略。Docker提供了默认的seccomp配置文件,可以按需定制。

- 资源限制: 使用

--cpus、--memory、--pids-limit等参数限制容器的资源使用,防止资源耗尽攻击(如Fork Bomb)。 - 镜像安全扫描: 使用

docker scan(集成Snyk)或第三方工具(如Trivy、Clair)对镜像进行漏洞扫描,确保基础镜像和应用依赖的安全性。 - 网络隔离: 使用自定义的Docker网络,而非默认的

bridge网络,并配置合理的网络策略,限制容器间的通信。

四、 Docker存储支持服务详解

存储是容器有状态服务的关键。Docker提供了灵活的存储抽象。

- 存储驱动: 决定镜像层和容器层数据在宿主机上的存储和管理方式(如

overlay2、aufs、devicemapper)。overlay2是目前Linux上的推荐选择,性能与稳定性俱佳。

- 数据持久化方案:

- 绑定挂载: 将宿主机上的一个目录或文件直接挂载到容器中(

-v /host/path:/container/path)。简单直接,但将容器与特定宿主机路径耦合。

- Docker卷: Docker管理的持久化数据卷(

docker volume create my-vol,-v my-vol:/container/path)。这是生产环境推荐的方式,数据生命周期独立于容器,易于备份、迁移,且可通过驱动程序支持多种后端存储。

- tmpfs挂载: 将数据存储在宿主机内存中(

--tmpfs),适用于仅需临时存储的敏感信息。

- 存储卷驱动程序: Docker的卷插件架构支持对接丰富的企业级存储服务,为容器提供持久化、高可用的共享存储。例如:

- 本地驱动: 默认驱动,在宿主机本地文件系统管理卷。

- 云服务商驱动: 如AWS EBS/EFS、Azure Disk/File、Google Persistent Disk的Docker卷插件,使容器能直接使用云存储。

- 分布式存储驱动: 支持如Ceph RBD、GlusterFS、Portworx、Longhorn等,为容器集群提供跨节点的共享存储,是实现有状态服务(如数据库)在Kubernetes等编排平台上稳定运行的核心。

结论

掌握Docker不仅是学会运行几个命令,更在于深入理解其隔离原理、安全模型和存储架构。通过遵循“最小权限原则”进行安全加固,并合理利用卷和存储驱动来满足数据持久化需求,我们可以充分发挥容器技术的敏捷与高效优势,同时构建出健壮、安全、符合生产要求的容器化应用。将安全实践(如非root用户、能力限制)与存储策略(如使用Docker卷对接云存储)相结合,是迈向成熟容器化部署的关键一步。